| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | 3 | 4 | 5 | 6 | |

| 7 | 8 | 9 | 10 | 11 | 12 | 13 |

| 14 | 15 | 16 | 17 | 18 | 19 | 20 |

| 21 | 22 | 23 | 24 | 25 | 26 | 27 |

| 28 | 29 | 30 |

- 파이썬

- java

- #정보보안 #어셈블리 #저급언어 #기계어 #it #정보보안

- 정보보안기사 #정보보안산업기사 #클라우드컴퓨팅 #보안 #컴퓨팅보안

- Injection #Reflected #웹취약점

- snedmail #linux #정보보안기사 #정보보안산업기사 #mail protocol

- evm

- 정보보안기사 #정보보안산업기사 #2020년 정보보안기사 #시험일정

- 객체

- It

- forensic

- PYTHON

- 포렌식

- 디지털포렌식 연구회 워크샵 #디지털포렌식 #디지털포렌식챌린지 #Forensic #ctf #정보보호학회

- Forensic CTF #disk Forensic #windows file analyzer #WFA #Codegate 2012 F100

- 디지털 포렌식

- 자바

- 프로그래밍

- 메소드

- HTML Injection #bWAPP

- 코딩

- CIDR #서브넷 #Network #ip 주소고갈

- 파일 접근 권한 #linux #chown #chmond #umask #명령어

- EnCase #mount #Forensic #image mount

- 디지털포렌식챌린지 #dfchallenge #디지털포렌식 #Forensic

- 비박스 #웹취약점분석 #버그바운티 #bee-box #웹 #모의해킹

- 탈중화

- 안드로이드 #서비스 #안드로이스 서비스 #Android #java

- Forensic #CTF #디지털포렌식 #disk forensic

- 안드로이드 #스레드 #핸들러 #예제

- Today

- Total

보안지식꾼

Cisco 액세스 리스트의 개요 본문

액세스 리스트 (Access List)

- 네트워크의 접근의 허용/차단 여부를 정해놓은 리스트

- 액세스 리스트 번호 부여

- 복수개의 액세스 리스트를 구분하기 위해 사용한다. (일종의 그룹)

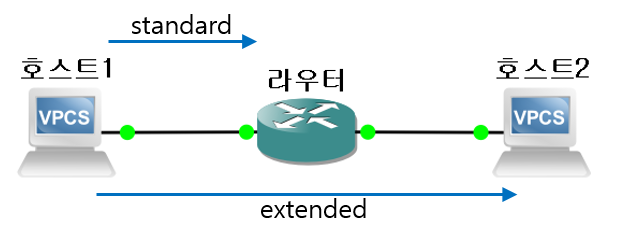

표준 액세스 리스트 (Standard Access List)

- 출발지 IP 주소로만 구성

- 관리용 트래픽등 네트워크 장비로 향하는 트래픽에 대한 정책 적용이나 라우팅 정보 필터를 주로 사용

액세스 리스트 번호: 1~99번 (추가범위: 1300~1999)

확장 액세스 리스트 (Extended Access List)

- 출발지 IP 주소와 목적지 IP주소와 프로토콜 (udp/tcp/icmp)

- 구성: 출발지 포트, 목적지 포트

- 사용자의 트래픽을 필터링하는데 사용

액세스 리스트 번호: 100~199번 (추가범위: 2000~2699)

표준 액세스 리스트 설정 명령어 구문

access-list access-list-number {permit|deny} address [wildcard-mask]

시스코 라우터에서 표준 액세스 리스트를 설정한 예

RTA# configure t

RTA(config)# access-list 1 permit 10.1.1.0 0.0.0.255

RTA(config-if)# ip access-group 1 in

와일드카드 마스크 (Wildcard Mask)

- 네트워크 마스크와는 다르게 '0'은 관심비트, '1'은 비관심 비트로 사용한다.

- 0.0.0.255의 경우 0~24비트까지 일치시키고, 25~32비트는 무시

host 명령: 10.1.1.10 0.0.0.0 인경우 host는 10.1.1.10만 사용할 수 있다.

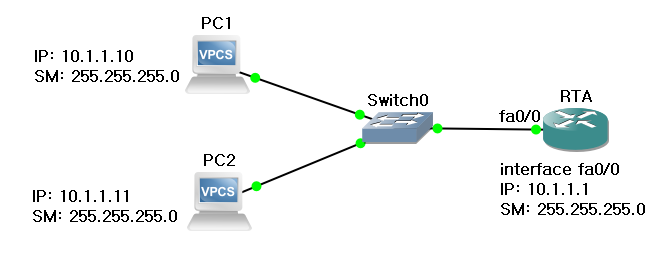

GNS 실습

라우터에 접근제한 1

PC1에 IP 설정

IP: 10.1.1.10 Subnet Mask: 255.255.255.0

라우터의 RTA의 포트 설정

Router(config)# hostname RTA

RTA(config)# int fa0/0

RTA(config-if)# ip address 10.1.1.1 255.255.255.0

RTA(config-if)# no shutdownPC1에서 라우터 RTA로 연결성 확인

PC> ping -t 10.1.1.1

Pinging 10.1.1.1 with 32 bytes of data:

Reply from 10.1.1.1: bytes=32 time=0ms TTL=255

Reply from 10.1.1.1: bytes=32 time=0ms TTL=255PC1의 네트워크에서 라우터 RTA로 접근 제한

RTA(config)# access-list 1 deny 10.1.1.0 0.0.0.255

(인터페이스에 표준 access-list 설정)

RTA(config)# in fa0/0

RTA(config-if)# ip access-group 1 in

(액세스 리스트1을 인터페이스에 적용)

RTA(config-if)# no ip access-group 1 in

(액세스 리스트1을 인터페이스에 적용 해제)

RTA(config)# no access-list 1 deny 10.1.1.0 0.0.0.255

(액세스 리스트 삭제)

라우터에 접근제한2

PC1과 PC2중에서 한대의 PC만 제한

RTA# show access-list 1

Standard IP access list 1

10 deny host 10.1.1.10 (12 match(es))

RTA(config)# no access-list 1 deny 10.1.1.0 0.0.0.255

RTA(config)# access-list 1 deny 10.1.1.10 0.0.0.0'Network' 카테고리의 다른 글

| 액세스 리스트 편집 (0) | 2019.09.20 |

|---|---|

| 액세스 리스트의 동작 원리와 설정 (0) | 2019.09.20 |

| 데이터 통신의 구성요소 (0) | 2019.09.18 |

| 데이터 통신의 정의 (0) | 2019.09.10 |

| UDP 프로토콜 (0) | 2019.08.25 |